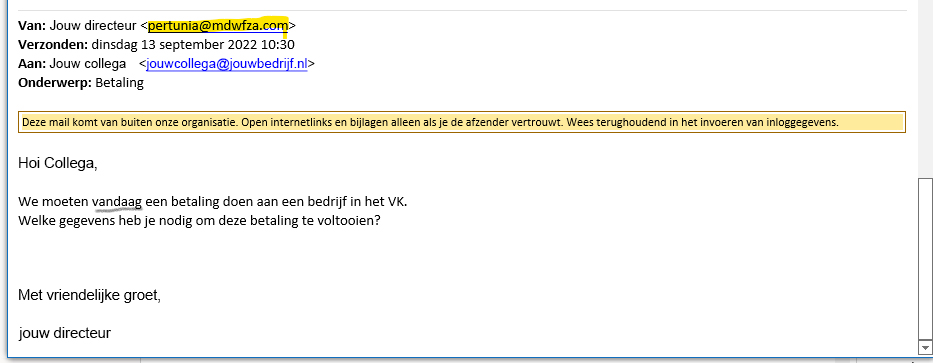

Het is een gewone dinsdagochtend. Terwijl je achter je laptop zit te werken, krijg je een pop-up van een e-mailbericht van de directeur. Zo vaak krijg je geen e-mail van de directeur, dus je klikt deze direct open. Of je gegevens aan wilt leveren voor een betaling aan een bedrijf in het Verenigd Koninkrijk. Dat is best raar, jij bent immers niet degene die betalingen doet. En nu je iets beter kijkt, het afzenderadres klopt ook niet.

Het is een voorbeeld uit de praktijk. Een typische poging tot CEO-fraude, waarbij geprobeerd wordt om een bedrijf geld over te laten maken naar een ‘hacker’. Nu is dit niet een heel sterk e-mailbericht en ik denk ook niet dat er iemand binnen onze organisatie ingetrapt zou zijn. Maar het is wel een mooi voorbeeld om te laten zien waar je op kunt letten als je een dergelijk e-mailbericht krijgt.

Ik neem je even mee in een stukje ontleding van dit specifieke bericht. Allereerst de gele balk bovenin, die aangeeft dat de e-mail van buiten de organisatie vandaan komt. Deze balk geeft aan dat deze e-mail niet verstuurd is van een valide @jouwbedrijf.nl adres. De tweede indicator is natuurlijk het afzenderadres dat gebruikt wordt. Pertunia @ mdwfza.com is niet een adres waarvan je kunt verwachten dat jouw directeur het gebruikt. Als laatste indicator de vorm van spoed die in het e-mailbericht aangehaald wordt. De betaling moet vandaag nog gedaan worden.

Niet van echt te onderscheiden

Een voorbeeld van een populaire vorm van phishing is dus 'CEO-fraude'. Hierbij doet een aanvaller zich voor als de directeur van een organisatie en probeert hiermee een medewerker een betaling te laten verrichten. Voordat een dergelijke e-mail verstuurd wordt, verdiept de aanvaller zich in het slachtoffer, in dit geval de organisatie. Deze vorm van fraude neemt dan steeds professionelere vormen aan. Waar een e-mail voorheen eenvoudig te herkennen was als phishing door het slechte taalgebruik, de slechte vormgeving of namen en e-mailadressen die niet overeen kwamen, zijn ze vandaag de dag vrijwel niet van echt te onderscheiden. Via publiekelijk beschikbare informatie op bijvoorbeeld LinkedIn en Facebook worden namen van medewerkers achterhaald en op de website van de organisatie wordt informatie verzameld om de phishing e-mail er zo goed mogelijk uit te laten zien. Hoewel phishing via e-mail veruit het populairst is onder cybercriminelen, komen er ook andere vormen voor. Denk aan SMS, WhatsApp maar ook via populaire betaalsystemen als PayPal en Tikkie.

Twijfel je of een e-mailbericht valide is?

Neem dan even contact op met de collega die dit bericht verstuurd zou hebben. Loop er bij voorkeur even langs of bel even.

En kom je er niet uit? Check het even bij je voor security verantwoordelijke collega. Heb je die niet? Onze securityexperts kunnen je op securitygebied volledig ondersteunen.

Direct je security op orde en je medewerkers bewust van de risico's van phishing en het (her)kennen ervan?

Wij nemen jouw securityzorgen uit handen.

Organisaties hebben soms moeite om te starten met security als strategisch onderwerp. Onderwerpen zoals het in kaart brengen van de risico’s, het beleid op papier zetten, de juiste maatregelen selecteren; ze zijn vaak moeilijk behapbaar en intimiderend. Onze securityconsultants kunnen het voortouw nemen om ervoor te zorgen dat de security binnen jouw organisatie in orde is. Op ieder gewenst securityniveau kunnen we meedenken, dus ook voor jouw organisatie hebben wij een oplossing.

Ons securityteam staat graag voor je klaar!

Vul je gegevens hieronder in en ons securityteam neemt contact met je op.

Over Bas Marquering

Sinds 1998 begeeft Bas zich binnen de wereld van IT-infrastructuren. Op verschillende gebieden heeft hij ervaring opgedaan, altijd met als rode draad de security van de infrastructuur. Bas maakt onderdeel uit van het Securityteam van Unica ICT Solutions en helpt organisaties dagelijks als consultant met uiteenlopende securityuitdagingen. Dit heeft geresulteerd in het behalen van de CISSP en CCSP status van (ISC)2.